一、网络通信相关知识

网络编程是构建分布式系统和网络应用的核心技术,它允许不同设备上的程序通过网络进行数据交换和协作。要深入理解网络编程,必须首先掌握基础的网络通信知识。

1. 网络模型与协议栈

网络通信通常基于分层模型,最经典的是OSI七层模型和TCP/IP四层模型。在实践编程中,TCP/IP模型更为常用:

- 应用层:负责处理具体的应用协议,如HTTP、FTP、SMTP。

- 传输层:提供端到端的通信服务,主要协议是TCP(可靠连接)和UDP(无连接)。

- 网络层:负责寻址和路由,核心协议是IP。

- 网络接口层:处理物理网络细节。

程序员在开发时,主要与传输层和应用层交互。例如,使用TCP协议可以确保数据完整、有序地到达,适用于文件传输、网页浏览;而UDP则适用于实时性要求高、能容忍少量丢包的场景,如视频流、在线游戏。

2. 套接字(Socket)编程

套接字是网络编程的基石,是应用层与传输层之间的抽象接口。在C语言中,通过一套标准的系统调用(如socket(), bind(), listen(), accept(), connect(), send(), recv())来创建和使用套接字。

一个典型的TCP服务器流程如下:

- 创建套接字(

socket()) - 绑定地址和端口(

bind()) - 监听连接(

listen()) - 接受客户端连接(

accept()) - 与客户端通信(

send()/recv()) - 关闭连接

客户端则相对简单:创建套接字后,直接连接服务器(connect()),然后进行数据交换。

3. 地址与端口

每台网络设备都有一个唯一的IP地址(如IPv4的192.168.1.1),用于标识设备。端口号(0-65535)则用于区分同一设备上的不同应用程序。知名端口(0-1023)通常预留给系统服务,开发时应使用大于1023的端口。

4. 字节序与数据序列化

网络传输使用大端字节序(Big-Endian),而许多主机是小端字节序(Little-Endian)。因此,在发送多字节数据(如整数)前,需要使用htonl(), htons()等函数进行转换。复杂数据结构需要序列化为字节流才能传输,并在接收端反序列化。

二、网络与信息安全软件开发

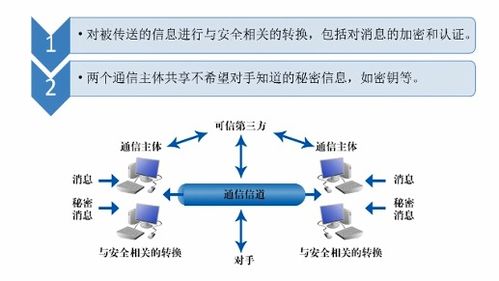

在网络编程中融入安全思维至关重要,因为网络天生是不安全的环境。信息安全软件开发旨在保护数据的机密性、完整性和可用性。

1. 常见安全威胁

- 窃听:攻击者拦截通信数据。

- 篡改:数据在传输中被修改。

- 伪装:攻击者冒充合法用户或服务器。

- 拒绝服务:通过洪水攻击使服务不可用。

2. 基础安全措施

a) 加密通信

使用TLS/SSL协议对传输层进行加密,是保护数据机密性的标准做法。在C语言中,可以使用OpenSSL等库来实现。开发者应避免自行实现加密算法,而应使用经过严格测试的库。

b) 身份验证

确保通信双方的身份真实。常见方法包括:

- 密码认证

- 证书认证(如TLS客户端证书)

- 双因素认证

c) 输入验证与过滤

所有来自网络的数据都应视为不可信的。必须进行严格的输入验证,防止缓冲区溢出、SQL注入、命令注入等攻击。

3. 安全编程实践

- 最小权限原则:程序只拥有完成功能所必需的最低权限。

- 防御性编程:假设所有外部输入都是恶意的,进行充分的错误检查。

- 安全更新机制:设计软件时考虑安全更新的便捷性。

- 日志与监控:记录关键操作和异常,便于事后审计和攻击检测。

4. C语言特有的安全考量

C语言由于直接操作内存,容易引入严重的安全漏洞:

- 缓冲区溢出:使用

strcpy(),sprintf()等不安全函数可能导致溢出。应改用带长度检查的函数,如strncpy(),snprintf()。 - 整数溢出:进行算术运算时需检查边界。

- 格式化字符串漏洞:避免用户可控的字符串作为格式化字符串参数。

- 内存泄漏:确保动态分配的内存被正确释放。

5. 开发安全网络程序的步骤

- 需求分析:明确功能需求和安全要求。

- 安全设计:在架构设计阶段就考虑安全控制措施。

- 安全编码:遵循安全编程规范,使用安全的API。

- 安全测试:进行渗透测试、模糊测试等安全测试。

- 安全部署与维护:安全配置运行环境,及时打补丁。

##

网络编程是连接数字世界的桥梁,而信息安全是这座桥梁的护栏。在C语言中进行网络编程,开发者既要掌握套接字编程等核心技术,又要时刻保持安全意识,从设计到编码再到部署,每个环节都需要考虑安全因素。只有这样,才能开发出既功能强大又安全可靠的网络应用程序。